Hecho’s clave:

-

The firm de analíticas confirmó que tres direcciones de Bitcoin están ligadas a Russia.

-

Cuando comenzó la guerra, el grupo anónimo comenzó a donar fondos a Ucrania.

Semanas antes de la invasión de Rusia a Ucrania, una persona o grupo anónimo llamado “vigilante OP_RETURN” utilizó el campo OP_RETURN de transacciones en Bitcoin para etiquetar 986 direcciones como activos del gobierno ruso.

Específicamente, según detail la firma de analíticas Chainalysis, se trata de 986 wallets controladas por entidades militares rusas, as the Agencia de Inteligencia Militar Extranjera (GRU), the Service de Inteligencia Extranjera (SVR) and the Service de Seguridad Federal (FSB). “Tenemos evidencia de que al menos tres direcciones están conectadas con Rusia”, afirma la empresa.

Dos de las direcciones se habrian usado para la compra de infraestructura en el famous hack de Solarwinds.

“El hecho de que los mensajes OP_RETURN parezcan ser correctos para tres de las direcciones da credibilidad a las reclamaciones contra las otras también”, suggest the reporte publicado por Chainalysis.

Estas acusaciones implicarían problems de ciberseguridad para Russia

Como si fuera poco, Chainalysis suggest que, por la forma en la que usó la función OP_RETURN, el “vigilante” podria haber hackeado las claves privadas de algunas direcciones. De ser así, también cabe la possibility de que haya contado con la colaboración de un infiltrado en los organismos gubernamentales rusos.

“Además de que el gobierno ruso ha perdido el acceso a esos bitcoins gracias a la función OP_RETURN, ahora sera muy difícil para las agencias rusas utilizar esas direcciones para fines similares en el futuro, o financiar nuevas direcciones con los bitcoins que actualmente poseen las dire cciones acusadas”.

—Chain analysis.

El informe remarca que “el remitente de OP_RETURN dejó de quemar fondos cuando la invasión rusa ya estaba en marcha”. Desde que comenzó la guerra entre Rusia y Ucrania, empezó a enviar fondos a direcciones ucranianas destinadas a recibir donaciones“lo que sugiere unas intenciones relativamente puras y clara su apoyo a la causa” de ese país, explica Chainalysis.

“En una serie de transacciones que tuvieron lugar en abril de 2022 —unos meses después de las otras, y más de un mes después de la invasión—, el vigilante OP_RETURN envió fondos retenidos por lo que dicen ser una dirección controlada por Rusia a una dirección de donationes para Ucrania”.

—Chain analysis.

More details about the wallets que series del gobierno de Russia

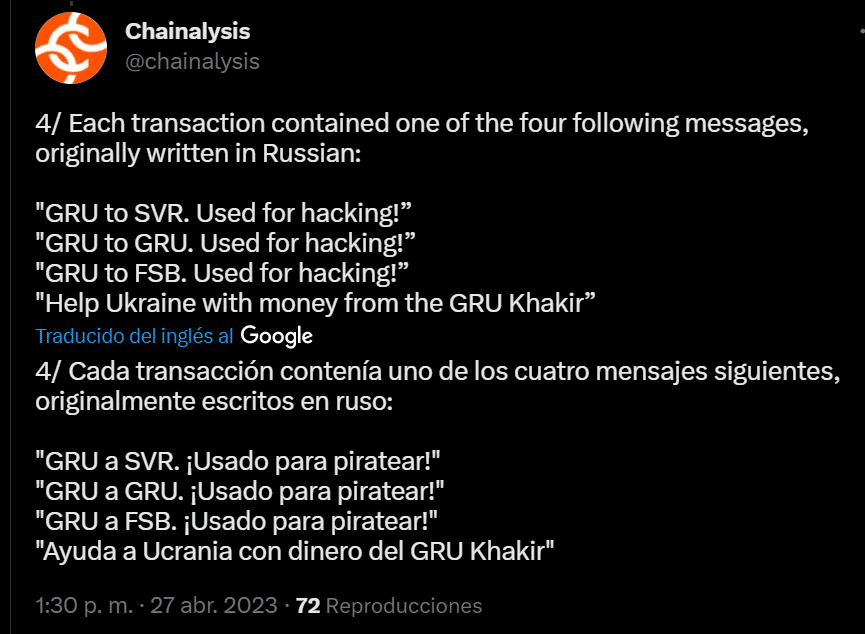

En una publication en Twitter, la firma de analíticas Chainalysis explica que “OP_RETURN es un campo que se usa (…) para almacenar texto, lo que permite a los usuarios adjuntar mensajes a las transacciones y transmitirlos a toda la cadena de bloques”.

Se trata del mismo campo que utilizan los Bitcoin stamps Para registrar information (images) in the red de Bitcoin, so it has contact in publicaciones pasadas de CriptoNoticias.

“Un individual o grupo envió miles de transacciones a un total de 986 direcciones únicas de Bitcoin, alegando que estas direcciones estaban vinculadas a agencias de inteligencia rusas”, continued la explicación en el hilo.

Chainalysis explica que, as OP_RETURN se usa para marcar transacciones como no válidas, habría bastado con enviar unos pocos satoshis (unidad mínima de bitcoin) para difundir el mensaje. No fruit, the decision to enviar grandes sumas de dinero (USD 300,000 in algunos casos) puede tener que ver con la intention de que las transacciones llamen la atención y salgan a la luz.